El inescrutable paso del tiempo

La tecnología es un ámbito donde el tiempo es un factor de alto riesgo, ya que tiene muy mal envejecer, en muchos casos por obsolescencia (los más) y en otros muchos, por caducidad.

Lo llevamos viendo desde siempre, y tenemos casos históricos conocidos por todos. No hace tanto tiempo desde que Turing ganase la 2ª guerra cripográfica mundial, ni que Moore anticipase la exponencial obsolescencia de los circuitos integrados. El afán del ser humano por superarse ha hecho que los tiempos de obsolescencia se reduzcan en cada una de las áreas de estudio, pero especialmente en el ámbito tecnológico.

El intercambio seguro de información ha sido una necesidad desde tiempos ancestrales.

En la historia hemos tenido multitud de ejemplos de formas de cifrar mensajes como los primeros jeroglíficos del Antiguo Egipto, métodos espartanos de hace 2.500 años, el cifrado de Polybios (época de los griegos) o el cifrador del César (época de los romanos), pasando por la anteriormente mencionada máquina Enigma. Como también lo ha sido su habilidad para romper dichos métodos de protección de la información.

Causas de obsolescencia criptográfica

Habitualmente hay 2 causas principales para que un cifrado se logre romper y se considere inseguro:

- Algoritmo de cifrado mal diseñado

- Tiempo necesario para romperlo mediante fuerza brutal

Partiendo de la premisa que todos los sistemas de cifrado son vulnerables a ataques por fuerza brutal y que el aumento de la capacidad de computación que nos adelantó Moore, ha traído que los tiempos de XXXXX

La obsolescencia de los algoritmos de hashing

El tamaño importa. Con la actual capacidad de cálculo, no se deben utilizar cifrados de menos de 160 bits de longitud.

Md5

SHA-1 es vulnerable y no debes usarlo

SHA-1 hasta hace unos años era el estándar de seguridad que se utilizaba para calcular los hash. Sin embargo, ya desde hace tiempo, venimos alertando de la poca seguridad que ofrecía este algoritmo y nuestra recomendación por dejar de usarlo y sustituirlo, siendo necesario actualizar nuestros certificados SSL firmados con dicho hash.

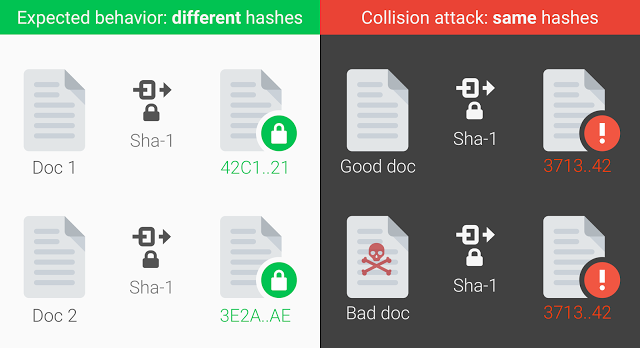

Hace apenas unos días, el 23 de Febrero, Google junto el instituto CWI de Amsterdam confirmaron que los cálculos de B. Scheiner sobre el coste y la facilidad de calcular colisiones en SHA-1 eran ciertos y habría logrado la primera técnica práctica para generar colisiones en SHA-1.

Ataque por colisión SHA-1

«SHA-1 shall not be used for digital signature generation after December 31, 2013.»

— NIST recommendation

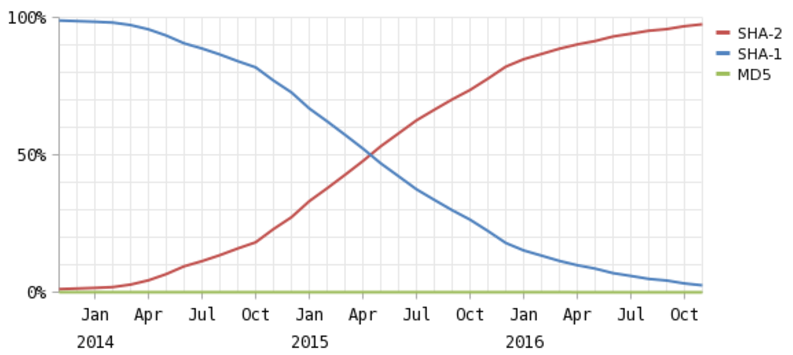

Gracias al esfuerzo de muchos agentes, y especialmente los navegadores web, que llevan años alertando y amenazando con penalizar la navegación sobre sitios con certificado SSL y hash SHA-1, y de las CA (Autoridades de Certificación, responsables de la emisión de certificados) el uso de dicho algortimo a día de hoy es muy poco relevante.

Evolución firma hash en SSL (MD5-SHA1-SHA2)

Si todavía eres uno de los despistado que aun está utilizando SHA-1 en sus servidores, te recomendamos que actualices cuanto antes.

¿Y entonces, ahora que algoritmo hash de cifrado uso?

Estaréis pensando que hasta aquí no hemos contado nada realmente nuevo. Ahora viene lo complicado.

¿Qué algoritmo debo utilizar a partir de ahora? ¿SHA-2? ¿SHA-3? ¿otro?

Parece que SHA-2 (el algoritmo que se creo para sustituir a SHA-1) es la respuesta más obvia, pero no podemos evitar analizar qué otras alternativas tenemos para proteger nuestra información.

SHA-2

SHA–2 es un conjunto de funciones hash criptográficas (SHA-224, SHA–256, SHA-384, SHA–512) diseñadas por la Agencia de Seguridad Nacional (NSA) y publicada en 2001. SHA-256 es versión que mayor adopción está teniendo, especialmente por los navegadores y Autoridades de Certificación, tanto es así que muchas veces se utiliza SHA-2 y SHA-256 indistintamente. Sin embargo, sufre de los mismos problemas de diseño que SHA-1, y también es susceptible de ataque por extensión de longitud. La cuestión no es tanto de tamaño, sino de diseño.

solo que al tener más longitud, es más costoso lograr una colisión. Parece que es solo cuestión de tiempo.

Queremos tu opinión :)